横浜国立大学とソフトバンクグループのBBソフトサービス(以下、BBSS)は、共同研究プロジェクトとしてIoT機器を狙ったサイバー攻撃の観測状況を月次で報告している。今回は本年9月の結果となる(前月の報告についてはこちら)。

ある国内ISPネットワークにおける攻撃ホストの増加を観測(トピック)

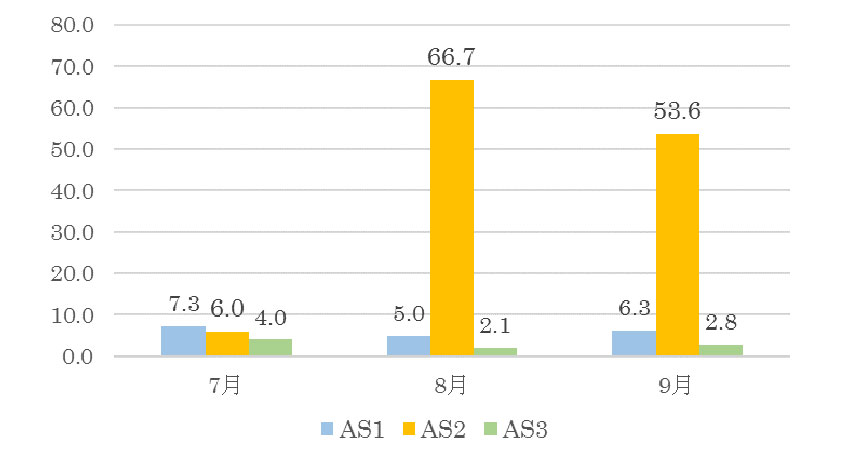

今回の観測結果より、8月以降ある国内AS番号 (※1)において攻撃元ホスト数が急増していることが明らかとなった。

図1では、攻撃ホスト数の増加傾向を示すために、国内の3つのAS(仮称/AS1、AS2、AS3)の比較をしている。ASのネットワーク規模の違いによって割り当てられているIPアドレス総(※2)が異なるため、観測された攻撃ホスト数を各ASのIPアドレス総数で割った値をベースに指数化している。

7月における攻撃ホスト数は、いずれのASも攻撃ホスト指数が4.0~7.3となっておりあまり大きな変化は見られないが、8月に入るとAS2の攻撃ホスト指数が約10倍へ急増し、9月も高い数値で継続している。

このことからAS2において8月以降、ウイルス感染機器が急激に増加、もしくは既に感染していた機器が攻撃者のコントロールによって活動を開始したものと推測される。

攻撃ホストの応答には攻撃元の機器を特定できる情報が含まれないため、現在のところ明確な原因は不明だ。同プロジェクトでは継続して観測を続けると共に、攻撃が増加する場合には所定の機関へ情報提供を行う予定だ。

(※1)AS(Autonomous System/オートノーマスシステム)とは、ひとつの経路制御ポリシーによって制御され、インターネットサービスプロバイダー(ISP)などの通信事業者や特定の組織が運用するネットワークのこと。AS番号は世界各国のNICなどがAS毎に発行している固有の識別番号。

(※2)AS1、AS2、AS3のIPアドレス総数は、IPアドレス調査サービスのipinfoにてAS番号を用いて取得した数値。

2017年9月度 検知状況

アクセスホスト数・攻撃ホスト数

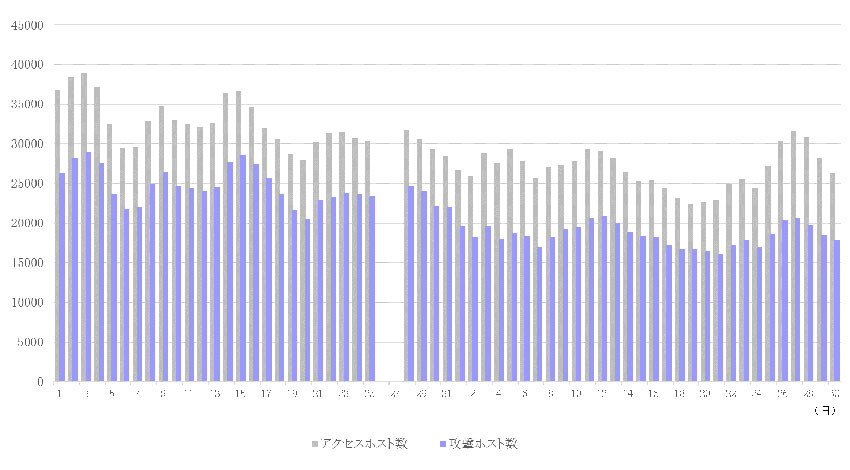

下記は2017年8月~9月の日次のアクセスホスト数、攻撃ホスト数の推移だ。

(※8月26-27日は研究棟メンテナンスに伴う停電によりデータ取得無し)

図2に示す通り、9月期もIoT機器への攻撃が継続的に行われている。同観測システムでは、9月の1日当たり2.6万IPアドレスからのアクセス(アクセスホスト数)、1.8万IPアドレスからの不正な侵入(攻撃ホスト数)を観測している。

8月と比較して、9月のユニークなIPアドレスからの平均アクセス数が約12%減少,ユニークなIPアドレスからの攻撃ホスト数が約20%減少している。これはメキシコと中国からのアクセスホスト数と攻撃ホスト数が減少していることが原因だ。

国別攻撃ホスト数

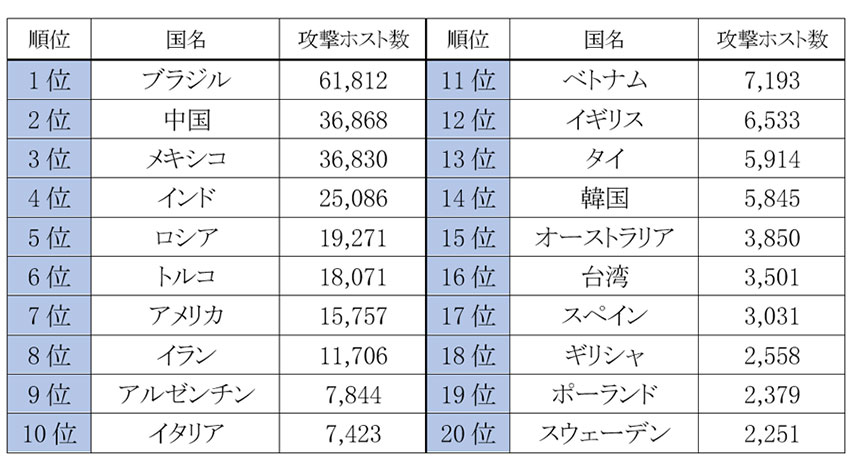

攻撃ホスト数を国別に分類したもので、9月は198カ国からの攻撃を観測し、総攻撃ホスト数(ユニークな攻撃ホスト数)は299,597件だった。

攻撃ホスト数の上位国(20位まで)は図3のようになっている。ブラジルが最も多く全体の1/4を占め、中国、メキシコ、インド、ロシア、トルコ、アメリカ、イラン、アルゼンチン、イタリアと続いている。

8月に急増していたメキシコの数値は半分以下に減少したが、依然高い数値を示したままだ。攻撃元の多くはIoTマルウェアに感染した脆弱なIoT機器であり、これらの国ではIoTマルウェアに感染した機器が多く存在すると考えられる。

※上記は単純な攻撃ホスト数のカウントであり正規化を行なっていないため、人口やインターネット利用者数が多い国が上位にきている点に注意が必要。

ウイルス検知状況

下記は検知されたウイルスをウイルス検査サービスVirusTotalにて複数のアンチウイルスエンジンで検査した結果である。

図4は、同観測システムで収集したIoTウイルス検体を、VirusTotalにて4社のアンチウイルスエンジンにかけて検査をした結果。

各社のエンジンによって検知数、検知名称、分類などが異なるが、それぞれLinux.Lightaidra(A社)、Backdoor.Linux.Gafgyt(B社)、 BASHLITE(C社)、 RDN/Generic BackFoor (D社)の検知数が非常に多くなっている。

※上記は検体ハッシュ値をVirusTotalに投稿した結果で、過去にVirusTotalに投稿された検体のみの結果が示される。同観測システムで収集可能なウイルスの傾向には偏りがあるため、この結果がそのままIoTウイルスの流行の全体傾向を示しているものではない。

【関連リンク】

・IoTサイバーセキュリティ 共同研究プロジェクトホームページ

無料メルマガ会員に登録しませんか?

技術・科学系ライター。修士(応用化学)。石油メーカー勤務を経て、2017年よりライターとして活動。科学雑誌などにも寄稿している。