グローバルのセキュリティ認定基準の動向

株式会社ウフル IoT x enebularビジネス開発本部 副本部長 竹之下 航洋 氏からは、グローバルで見た時のIoT機器のセキュリティ認定基準の動向およびリアルな顧客からどのような要望が上がっているかについて解説された。

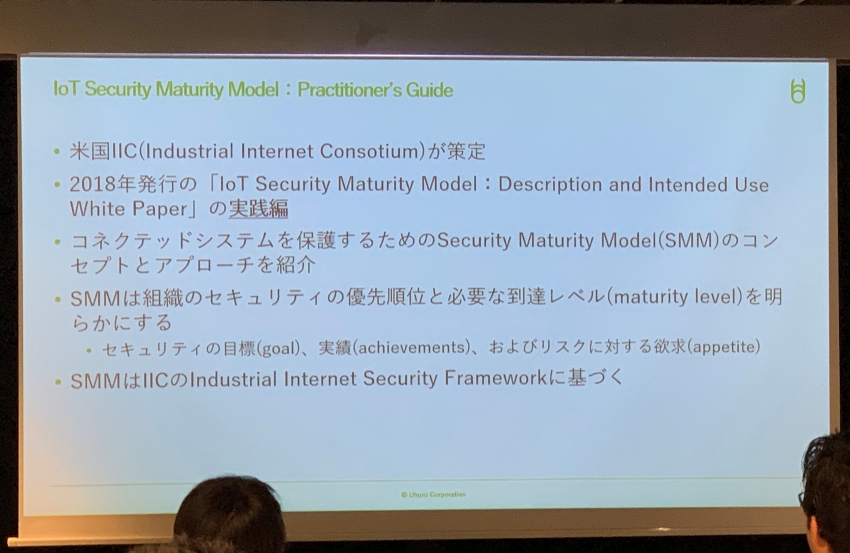

米国IIC(Industrial Internet Consortium)はIoT Security Maturity Model:Practitioner’s Guideとして、コネクテッドシステムを保護するためのSecurity Maturity Modelのコンセプトアプローチを策定し、ここでは、組織のセキュリティの優先順位と必要な到達レベルが明らかにされている。この講演の中ですべてを解説するは困難であるとして、竹之下氏からは概要のみ解説された。

Security Maturityのドメイン、サブドメイン、プラクティスの三層構造モデルの考え方がある。

また、Maturity Modelとして、一般的なユースケースを対象にしたLevel1、特定のインダストリーをスコープとしたLevel2、特定の組織をスコープとしたLevel3といったScope Level 1~3と、Comprehensive Levelとして対策レベルとして「何もしていない」leve0から、「実装し、継続的なサポートやセキュリティ対応のプロセスまできちんと定義された状態」であるlevel4までモデル化がされており、まずは自社がどこまでできているのかをアセスメントするところから始まる。

次に、セキュリティ対策としてあるべきところの目標を定めて、現状とのギャップ分析を行い、ロードマップを描いて対応をしていくというアプローチを行っていくことが必要になってくる。また、「セキュリティ対策というのは実はプロセスである」というのが、IICの考え方の一つの特徴であると解説した。

原文PDFはこちらからDL可能

IoT Security Maturity Model:Practitioner’s Guide

また、過去顧客からあったセキュリティ対応に関するリクエストは、「閉域網にしてほしい」「ITシステムのセキュリティ基準しかないので、それに合わせてほしい」「要求は特になし」などと、非常にセキュリティ対策への意識の低さがうかがえる。そのためインテグレートする際には、こちら側で定義をして提案をしてあげなければならないという状況が続いているとのことだ。

そのうえで、事業者が「今」やることは、「ベンダーが言うことを鵜呑みにしないで事業者側できちんとアセスメントを行えるようになること」、「2020年までには総務省のパートであったような「必要最低限」の対策を実施すること」、そして「最終的にはロードマップを作って何年かかけて、IoTセキュリティのあるべき姿までもっていくことが重要だ」と指摘して講演を締めくくった。

1975年生まれ。株式会社アールジーン 取締役 / チーフコンサルタント。おサイフケータイの登場より数々のおサイフケータイのサービスの立ち上げに携わる。2005年に株式会社アールジーンを創業後は、AIを活用した医療関連サービス、BtoBtoC向け人工知能エンジン事業、事業会社のDXに関する事業立ち上げ支援やアドバイス、既存事業の業務プロセスを可視化、DXを支援するコンサルテーションを行っている。